Você consegue imaginar sua vida sem e-mail?

Nós os usamos para tudo: para nos comunicarmos com clientes e consumidores, para fazer reservas em hotéis ou para enviar uma reclamação a uma loja porque o produto que compramos está danificado. Mas você já parou para pensar em quão seguros são seus e-mails?

E veja quantas pessoas de diferentes faixas etárias dependem de e-mails para se comunicar:

- 94% da Geração Z

- 98% da geração do milênio

- 98% da Geração X

- 95% de Boomers

- e até mesmo o 90% da Geração Silenciosa!

Acrescente a isso que o marketing por e-mail foi escolhido como o canal mais eficaz pelos profissionais de marketing pesquisados no State of Marketing Report 2022 da Hubspot, e você poderá ver por que o marketing por e-mail está prosperando, apesar de tantas pessoas terem previsto a morte do e-mail durante anos.

Por que a segurança de e-mail é importante?

Infelizmente, os e-mails também são um dos métodos mais valiosos para os criminosos atacarem uma empresa ou roubarem dados pessoais de usuários comuns. Relatório de tendências de ameaças à segurança cibernética de 2021 da CISCO descobriu que cerca de 90% das violações de dados ocorrem devido a phishing de e-mail.

E essas não são as últimas notícias preocupantes:

- 3,4 bilhões de e-mails de phishing são enviados todos os dias

- Em 2022, houve um aumento de 569% em e-mails maliciosos de phishing e um aumento de 478% em relatórios de ameaças relacionadas a phishing de credenciais publicados.

- Os ataques de comprometimento de e-mail comercial (BEC) aumentaram em 81% em 2022

- Sem treinamento de segurança adequado, um em cada três funcionários cairá em golpes de phishing

-

Apenas 15% de TI administrators enforce the use of two-factor authentication.

Os criminosos cibernéticos também se aproveitam do fato de que as pessoas hoje em dia recebem tantos e-mails que dificilmente têm tempo suficiente para ler cuidadosamente cada e-mail que recebem e verificar se há mensagens de spam. Isso é especialmente verdadeiro para os funcionários, que, em média, recebem de 100 a 120 e-mails diariamente. Quem tem tempo para verificar todos os e-mails quanto aos requisitos de segurança, sejam eles comerciais ou pessoais?

Portanto, com um pouco de engenharia social, os criminosos podem rapidamente fazer com que eles cliquem em um link de phishing ou baixem um anexo malicioso. Isso se soma ao fato de os hackers terem como alvo os telefones comerciais que os funcionários usam, como Sistemas VOIP .

Felizmente, há algumas coisas fáceis que você pode fazer para proteger suas caixas de entrada de e-mail – e, dessa forma, também seus dados pessoais ou comerciais. Portanto, vamos dar uma olhada em 8 práticas recomendadas de segurança de e-mail que podem tornar o “trabalho” dos criminosos cibernéticos muito mais difícil.

Crie senhas fortes

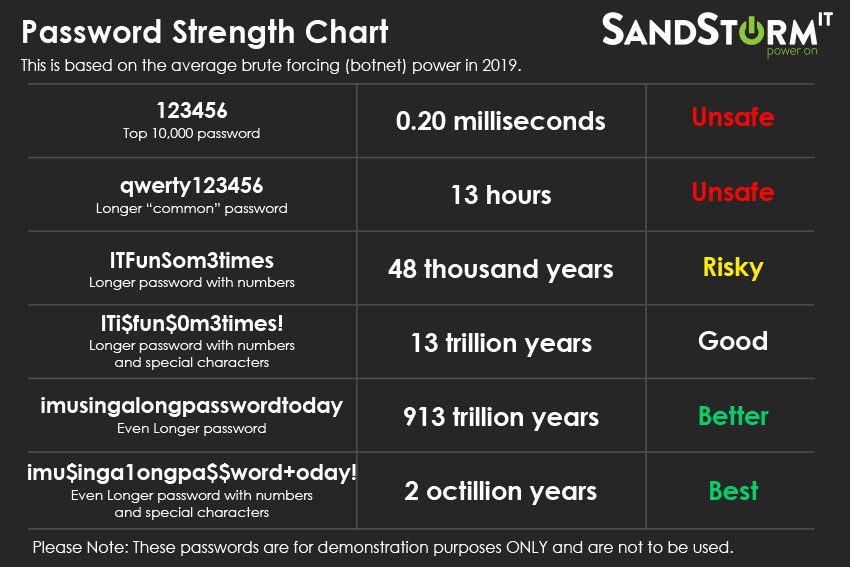

O uso de senhas fortes é uma das melhores maneiras de proteger suas contas de e-mail e as informações particulares nelas contidas contra hackers. Aqui estão algumas maneiras de manter seus padrões de segurança elevados em termos de senhas:

- Não usar informações pessoais óbvias ou palavras comuns

- Ser uma mistura de letras, números e símbolos

- Ter pelo menos 10 caracteres (os especialistas recomendam de 14 a 16)

Ainda assim, considerando a quantidade de contas on-line (tanto particulares quanto relacionadas ao trabalho) que todos nós usamos, criar e lembrar cerca de 20 senhas complexas pode ser bastante complicado.

Aqui é onde ferramentas de gerenciamento de senhas podem ser incrivelmente úteis. Essas ferramentas podem gerar senhas exclusivas e extremamente difíceis de serem forçadas por força bruta para cada aplicativo e, em seguida, armazená-las em seu banco de dados – os usuários só precisam se lembrar de uma “senha mestra” para desbloquear o banco de dados.

Outra opção popular atualmente são as frases-senha: senhas compostas por uma sequência de palavras em vez de caracteres aleatórios. Como elas são normalmente mais longas do que as senhas comuns, são mais difíceis de serem forçadas por força bruta. Além disso, com as frases-senha, também é mais fácil criar senhas memoráveis e seguras para as contas.

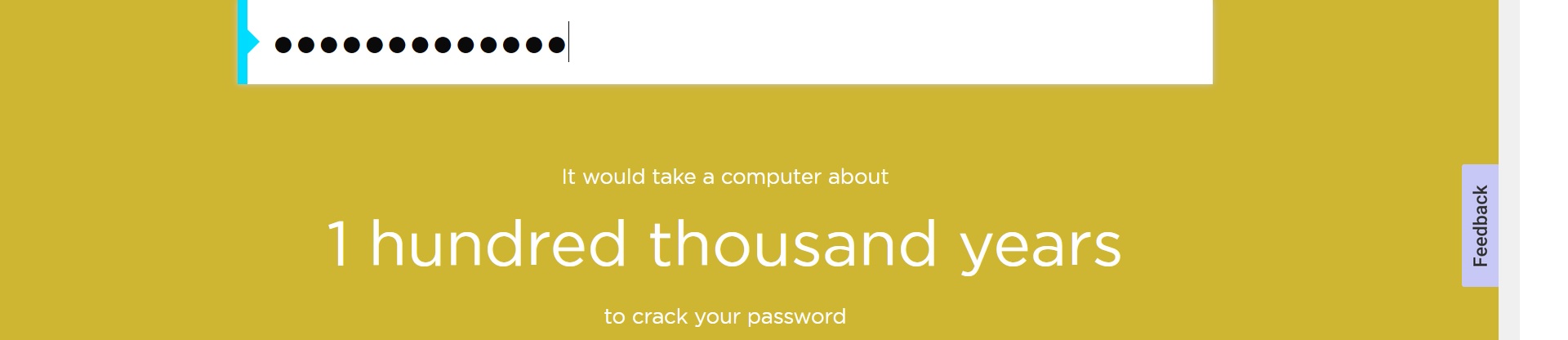

Para ver o grau de segurança de suas próprias senhas, você pode usar Segurança.org’s Ferramenta How Secure Is My Password. Veja como é a aparência de uma de nossas contas:

Não reutilize senhas de várias contas

A reutilização de senhas é outro problema de segurança bastante difundido. Por exemplo, o estudo da First Contact descobriu que 51% das pessoas usam a mesma senha para contas pessoais e de trabalho.

O que é ainda pior é que 70% dos usuários que tiveram seus senhas violadas ainda estavam usando isso!

O motivo pelo qual essa é uma ideia tão ruim é simples. Os criminosos cibernéticos sabem muito bem quantas pessoas reutilizam suas senhas e, por isso, sempre verificam quantas contas podem ser desbloqueadas com uma única senha. Por exemplo, se você usar uma senha para 5 contas pessoais, se a senha vazar, todas as 5 contas ficarão comprometidas.

Usar a mesma senha para contas comerciais e particulares é especialmente perigoso, pois, dessa forma, os hackers podem obter rapidamente acesso à sua caixa de entrada de e-mail do trabalho e aos dados contidos nela. A segurança do e-mail corporativo é muito diferente dos e-mails que você usa para necessidades pessoais e o conteúdo malicioso para e-mails relacionados ao trabalho é muito pior do que um golpe nigeriano para seu e-mail pessoal.

Use a autenticação multifator

E já que estamos falando em proteger contas, adicionar uma medida de verificação extra também pode aumentar visivelmente a segurança de sua conta. Com a 2FA e a MFA, mesmo que os hackers roubem o login e a senha, eles não poderão acessar a caixa de entrada de e-mail até que confirmem sua identidade por meio de verificações de segurança adicionais, e isso pode ser suficiente para que eles desistam.

Depois de implementar a 2FA e exigir que seus usuários a utilizem em cada login, O Google disse que observou uma redução nas violações de contas pelo 50%.

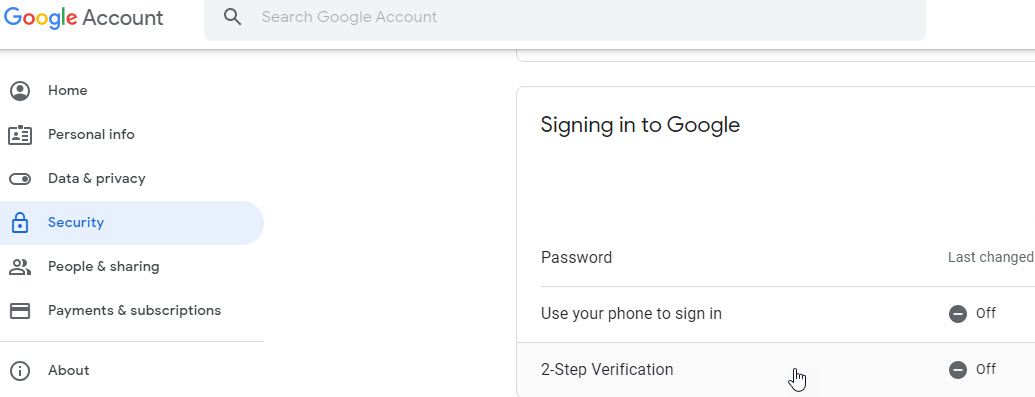

Como você pode adicioná-lo à sua conta, por exemplo, a do Gmail? Na verdade, isso é muito simples. Para proteger sua conta pessoal com 2FA, você precisa fazer o seguinte:

- Abra sua Conta do Google.

- No painel de navegação, selecione Segurança.

- Em “Signing in to Google”, selecione 2-Step Verification (Verificação em duas etapas) e, em seguida, Get Started (Iniciar).

- Siga as etapas exibidas na tela.

Enquanto isso, para contas comerciais, Você pode encontrar a opção 2FA em seu console de administração, em Menu → Segurança→ Autenticação→ Verificação em duas etapas. A partir daí, você também pode definir se a MFA deve ser obrigatória para todos os usuários ou apenas para grupos específicos e quais métodos eles podem escolher para a verificação.

Sistemas de e-mail como o Gmail sinalizarão atividades suspeitas e solicitarão que você faça a autenticação de dois fatores antes de permitir que você visualize qualquer conteúdo de e-mail. Se você for a pessoa que está tentando fazer login, poderá fazê-lo em questão de segundos. Isso pode evitar muitas ameaças por e-mail.

Treine os funcionários sobre as práticas recomendadas de segurança de e-mail

No entanto, mesmo as senhas mais complicadas e várias verificações de segurança adicionais não serão de grande ajuda se os funcionários não souberem ou não entenderem por que proteger suas contas é tão importante. Relatório de violação de dados da Verizon (DBIR) para 2023 descobriu que o descuido dos usuários foi a causa de 98% das violações de dados – e os criminosos cibernéticos sabem exatamente como usar isso a seu favor.

Treinamento regular em segurança cibernética como parte de suas gerenciamento contínuo do desempenho é uma excelente maneira de ensinar aos funcionários as consequências de uma violação de dados e o que eles podem fazer para evitá-las. Você pode usá-los para conversar com eles sobre a política de segurança de e-mail da empresa, as ameaças à segurança de e-mail que eles podem encontrar e as práticas recomendadas para proteger suas contas.

Por exemplo, você pode ensiná-los sobre o valor da criptografia de e-mail, sobre não abrir e-mails suspeitos ou não acessar e-mails por meio de uma rede wi-fi pública. Além disso, não abrir e-mails não solicitados, tentar usar software antivírus e, em geral, tomar cuidado com remetentes desconhecidos.

O treinamento em segurança cibernética também é uma ótima prática para capacitar seus funcionários sobre como eles devem reagir quando perceberem que uma violação já ocorreu – e a quem eles devem alertar sobre a violação. Consequentemente, a violação pode ser contida mais rapidamente e, portanto, os danos causados por ela também podem ser reduzidos.

Desconfie de anexos de e-mail e links suspeitos

94% de malware são entregues por e-mail – seja por meio de anexos de aparência genuína ou links para sites aparentemente confiáveis. E, embora os algoritmos do Gmail e o software antimalware possam detectar e bloquear a maioria dos anexos ou sites suspeitos, alguns dos ataques mais sofisticados ainda podem passar despercebidos pelos radares.

É por isso que os usuários comuns e os funcionários devem ser cautelosos quando receberem e-mails com anexos ou solicitando que cliquem em um link incluído. Aqui estão alguns sinais que indicam que o anexo ou o link pode estar vindo de hackers:

- A extensão do arquivo não corresponde ao tipo de arquivo (por exemplo, termina em uma extensão dupla, como doc.exe, ou tem apenas uma extensão executável. Você deve suspeitar especialmente se receber anexos que terminem em extensões exe, jar ou rar/zip).

- O endereço do remetente é ligeiramente diferente daquele que você pode encontrar no site ou na sua lista de e-mails – esse é um sinal infalível de e-mails de spam.

- O e-mail que parece vir de uma fonte confiável (como seu banco) tem erros de ortografia, gramática, formatação ou interfunção.

- A mensagem solicita que você abra o anexo ou clique no link o mais rápido possível, pois, caso contrário, poderá sofrer algumas consequências (o infame “Seu cartão de crédito será bloqueado em breve” é o melhor exemplo aqui)

Para se manter seguro, é melhor sempre ligar para o remetente e perguntar sobre os e-mails, caso tenha alguma dúvida, e verificar todos os anexos que receber em busca de vírus ou malware. Ou você pode simplesmente copiar o nome do remetente, o link ou parte da mensagem e colocá-lo no mecanismo de pesquisa – outros usuários podem já marcá-lo como perigoso.

Atualize regularmente seu programa antivírus ou antimalware

As soluções antimalware modernas podem proteger seus dispositivos contra várias ameaças: vírus, cavalos de Troia, malware, ransomware e também sites suspeitos. Isto é, desde que sejam atualizadas regularmente. Os criminosos cibernéticos inventam novos métodos para atacar dispositivos e roubar dados praticamente todos os dias – e todos os dias, 560.000 novas peças de malware são detectadas.

Se os programas antivírus que você usa não forem atualizados regularmente, eles poderão ignorar a nova ameaça, colocando em risco sua conta de e-mail e todo o dispositivo.

A maioria das plataformas populares de segurança cibernética tais como Crowdstrike ou alternativas No entanto, há a opção de instalar essas atualizações automaticamente. Portanto, se você quiser garantir que sua plataforma esteja sempre atualizada, vale a pena marcar essa opção.

Usar protocolos de autenticação de e-mail

A implementação de protocolos de autenticação para seus domínios de trabalho também pode tornar suas contas muito mais seguras e identificar intenções mal-intencionadas por meio de várias formas de identificação.

Os protocolos de autenticação de e-mail foram criados para evitar ataques de phishing, falsificação de e-mail e ataques de BEC, verificando se o e-mail é proveniente de um remetente legítimo. Em palavras mais simples, esses protocolos verificam se os e-mails mais recentes da campanha de marketing são enviados por você ou se alguém está se passando por sua marca.

Atualmente, temos três protocolos de autenticação:

- SPF (Sender Policy Framework) – Examina o endereço IP do remetente para garantir que cada e-mail seja proveniente de um endereço IP confiável.

- DKIM (Domain Keys Identified Mail) – Correio identificado por chaves de domínio usa criptografia de chave pública/privada para assinar mensagens de e-mail e provar que as mensagens não foram alteradas.

- DMARC (Domain-based Message Authentication Reporting and Conformance) – Relatório e conformidade de autenticação de mensagens baseadas em domínio garante que o e-mail atenda a SPF e DKIM antes de ser entregue.

Ao usar esses protocolos, você pode garantir a seus clientes e assinantes que seus domínios não serão vítimas de falsificação de e-mail e, portanto, os e-mails que eles recebem são definitivamente provenientes de você. Mencionamos alguns outros benefícios desses protocolos em nosso outro artigo sobre métodos de autenticação portanto, talvez você queira ler isso também.

Ao enviar campanhas pelo correio, certifique-se de que suas listas estejam limpas

Nossa última dica – regularmente limpe suas listas de e-mail.

Ok, você já ouviu falar que a depuração de listas de e-mail pode aumentar suas taxas de capacidade de entrega, melhorar a reputação do seu domínio e proporcionar um melhor ROI, mas o que isso tem a ver com segurança? Muito, na verdade! Ao examinar os endereços da sua lista de e-mails, você pode identificar endereços de e-mail inativos e desatualizados, além de endereços suspeitos que possam pertencer a spammers ou ISPs, com o objetivo de encontrar e punir os spammers.

Se você for flagrado enviando e-mails para esses domínios, há uma boa chance de que a reputação do seu domínio seja afetada e, na pior das hipóteses, você pode até ser colocado na lista negra.

Como você pode identificar todos esses e-mails tóxicos em sua lista sem passar dias (ou mais) verificando-os manualmente? Verificação do e-mail do segurança ferramenta pode lhe dar uma mão aqui.

Basta adicionar sua lista de e-mails (até 250 mil endereços) ao aplicativo, e o Bouncer mostrará quais e-mails pertencem a usuários reais, a probabilidade de rejeição dos e-mails e também mostrará a você:

- endereços de e-mail violados ou hackeados

- endereços ou domínios inválidos

- Armadilhas de spam etc.

O Bouncer também classificará a toxicidade dos e-mails (de 1 a 5) para que você saiba quais endereços devem ser removidos imediatamente.

Isso parece útil, certo? Então, Que tal usar o Bouncer para sua próxima campanha de e-mail? Com uma lista de e-mails limpa, será mais fácil do que nunca fazer com que sua próxima campanha seja um sucesso e, ao mesmo tempo, proteger seu domínio de e-mail.

É hora de fortalecer suas contas de e-mail

Para manter sua conta de e-mail particular e comercial (e os dados nela contidos) longe de criminosos cibernéticos, você precisa tomar todas as precauções de segurança possíveis e dizer adeus à preocupação com atividades mal-intencionadas, ameaças em potencial e mensagens suspeitas.

Senhas fortes e alteradas regularmente, adicionar autenticação multifator, manter as ferramentas antivírus atualizadas regularmente e também ficar atento a qualquer tentativa de phishing ou infecção são importantes para proteger suas contas.

E com a segurança fortificada da conta, você poderá evitar qualquer ataque de phishing ou tentativa de violação com facilidade.

PERGUNTAS FREQUENTES: Práticas recomendadas de segurança de e-mail

Como posso proteger minha conta de e-mail profissional?

A melhor maneira de tornar sua conta mais segura é usar senhas fortes e exclusivas para cada conta que estiver usando – você pode usar gerenciadores de senhas para isso. Uma ideia inteligente é também ativar a autenticação de dois fatores (ou mais) para obter uma camada extra de segurança. Se você estiver usando o e-mail do Exchange Online, considere a possibilidade de implementar um sistema de autenticação de dois fatores confiável. solução de backup de dados para o Microsoft 365 para proteger contra possível perda ou corrupção de dados.

Como posso identificar e evitar ataques de phishing?

Embora possam se parecer exatamente com e-mails genuínos à primeira vista, existem, na verdade, algumas características das mensagens de phishing que as tornam fáceis de reconhecer. A mais característica é que elas solicitam urgentemente informações pessoais ou financeiras, ameaçando que você poderá sofrer graves consequências se não obedecer.

Quando você receber um e-mail desse tipo (alegando ser do seu banco, por exemplo), verifique primeiro se o e-mail do remetente está correto – os criminosos geralmente usam e-mails que se assemelham a domínios confiáveis, mas que têm uma ou mais diferenças (por exemplo, nomes de domínio diferentes).

Se o e-mail tiver erros de ortografia ou gramática ou se o logotipo parecer errado, isso também deve levantar suas suspeitas.

O que é autenticação multifator e por que devo usá-la para e-mail?

Autenticação multifatorial (MFA) adiciona uma camada extra de segurança à sua conta de e-mail, exigindo dois ou mais tipos diferentes de fatores de autenticação durante o login. Por exemplo, uma senha e um código de verificação único, a confirmação de um dispositivo confiável ou a leitura de uma impressão digital.

O uso da MFA reduz significativamente o risco de alguém obter acesso à sua caixa de entrada de e-mail, mesmo que sua senha seja comprometida.

Há alguma prática específica de segurança de e-mail para empresas?

A criação de uma política de segurança cibernética para contas de e-mail corporativas e a realização de treinamentos regulares de conscientização sobre segurança para os funcionários é uma ótima maneira de garantir que todos os funcionários saibam como proteger suas contas e dispositivos contra ameaças cibernéticas.

Dentro da política, você pode descrever como eles podem criar senhas fortes, quando e como podem usar dispositivos particulares para o trabalho ou quais são as diretrizes para abrir anexos recebidos.