Om det görs bra skyddar det mot falska konton, angripares åtkomst, försök till brute force och den hårda studs som dödar leveransförmågan. Om det görs dåligt blir användarna frustrerade eller misslyckas med att stoppa dåliga aktörer.

Nedan följer en fullständig genomgång i instruktionsstil, där varje steg förklaras och kopplas till de verktyg och funktioner som Bouncer:s e-postverifiering kan tillhandahålla.

Steg 1 – Identifiera dina verifieringstriggers

E-postverifieringsprocessen startar när något händer som kräver förtroende:

- En användare skapar ett konto

- En användare ändrar sin e-postadress

- Ett konto för Google-inloggning är anslutet

- En begäran om återställning av lösenord görs

- En användare försöker komma åt mer vitala funktioner (t.ex. betalningsinställningar, känsliga uppgifter)

💡 Tips: Överbelasta inte nya användare med verifiering för tidigt – utlös den vid logiska punkter i resan för att hålla friktionen låg.

Steg 2 – Ta reda på användarens e-postadress

När användaren skickar in sin e-post är det här din chans att kontrollera den innan något annat händer.

Med Bouncer Shield kan du göra det:

- Blockera ogiltiga eller falska adresser direkt

- Flagga giftiga adresser (t.ex. spamfällor, klagande)

- Upptäck skadliga mönster baserat på IP och domän

Varför spelar det någon roll? Detta förhindrar att resten av flödet ens startar om e-postmeddelandet är skräp, vilket sparar tid och resurser.

Steg 3 – Generera en säker verifieringstoken

Detta är motorn i din logik för e-postverifiering. När ett rent e-postmeddelande passerar det första filtret:

- 1. Generera en kryptografiskt säker, slumpmässig token.

- 2. Spara den i din databas tillsammans med:

- Användar-ID

- Utgångstid

- Verifieringsstatus

- 3. Bind det till engångsanvändning.

Bästa praxis: Förvara aldrig verifieringstoken i klartext. Kryptera eller hasha dem alltid före lagring.

Steg 4 – Skicka verifieringsmeddelandet

Nu är det dags att leverera verifieringslänken till användarens e-postklient.

- Håll ämnesraden tydlig: ”Verifiera din e-post” fungerar bättre än marknadsföringsfluff.

- Inkludera en synlig verifieringsknapp plus den råa verifieringslänken för e-postklienter som tar bort knappar.

- Ställ in en utgångstid (t.ex. 24 timmar).

Proffstips med Bouncer: Använd Deliverability Kit för att:

- Testa placering av inkorgen före lansering

- Kontrollera om det finns triggerord för spam

- Övervaka blocklistor för att förhindra att din domän flaggas

Steg 5 – Utforma ditt verifieringsmeddelande så att det fungerar

Ditt verifieringsmejl ska vara enkelt och lätt att skanna. En ren struktur ser ut så här:

- Hälsning

- Kort förklaring: ”Klicka på knappen nedan för att verifiera din e-postadress.”

- Verifieringsknappen/verifieringslänken

- Information om utgångsdatum

- Supportkontakt

Skippa banners, företagsuppdateringar eller alltför många funktionsuppdateringar – användarna kan helt enkelt ignorera dem.

Steg 6 – Hantera klicket

När användaren klickar på verifieringslänken:

- Kontrollera token mot din databas.

- Om den är giltig och inte har löpt ut → markera e-postmeddelandet som verifierat och lås upp kontot.

- Om den är ogiltig eller har gått ut → be att få skicka en ny länk.

Tillägg för säkerhet: Logga IP-adresser i detta skede för skanningsändamål och dataanalys. Detta kan hjälpa till att upptäcka kapade konton eller misstänkta verifieringsmönster.

Steg 7 – Hantera inloggningsflöden för Google-inloggning och e-postlösenord

Det är här som automatisk kontolänkning kan ställa till det för dig.

- Om en användare loggar in med Google och senare skapar ett lösenordskonto för e-post med samma e-postadress ska du inte automatiskt anta att det är samma person.

- Kräv att de verifierar sin e-post innan de slår samman konton för att undvika att länka två konton som tillhör olika personer.

Steg 8 – Förhindra problem med samma e-postmeddelande på olika konton

Samma e-post + två konton = förvirring, säkerhetsrisker och möjlig åtkomst för angripare. För att hantera detta:

- Kräv alltid universell verifiering före sammanslagning

- Använd segmentverifiering för att hantera specialfall (t.ex. företagskonton jämfört med enskilda konton)

Steg 9 – Lås upp fler viktiga funktioner

När ett e-postmeddelande har verifierats är det säkert att öppna grindarna:

- Tillåt ändring av lösenord

- Aktivera betalningsuppdateringar

- Aktivera avancerade funktioner som bildredigering eller export av känsliga data

- Skicka företagsuppdateringar och fira uppdateringar av funktioner

Steg 10 – Skydda dig mot missbruk

Även efter att en användare har verifierats ska barriären vara stark:

- Begränsa återanvändning av länkar

- Ställ in korta utgångstider

- Övervaka misstänkta IP-områden

- För e-postklienter som automatiskt skannar länkar, separera verifieringsutlösare från faktiska klick (t.ex. en bekräftelseknapp efter att länken laddats)

Steg 11 – Följ upp med icke-verifierare

Vissa användare kommer aldrig att klicka på ”verifiera”. För att hantera dem:

- Skicka ett påminnelsemeddelande med samma länk

- Om ingen åtgärd → skicka en ny länk med en ny verifieringstoken

- Om fortfarande ingen åtgärd → lås funktioner eller ta bort kontot efter en viss tid

Steg 12 – Integrera i ditt befintliga projekt

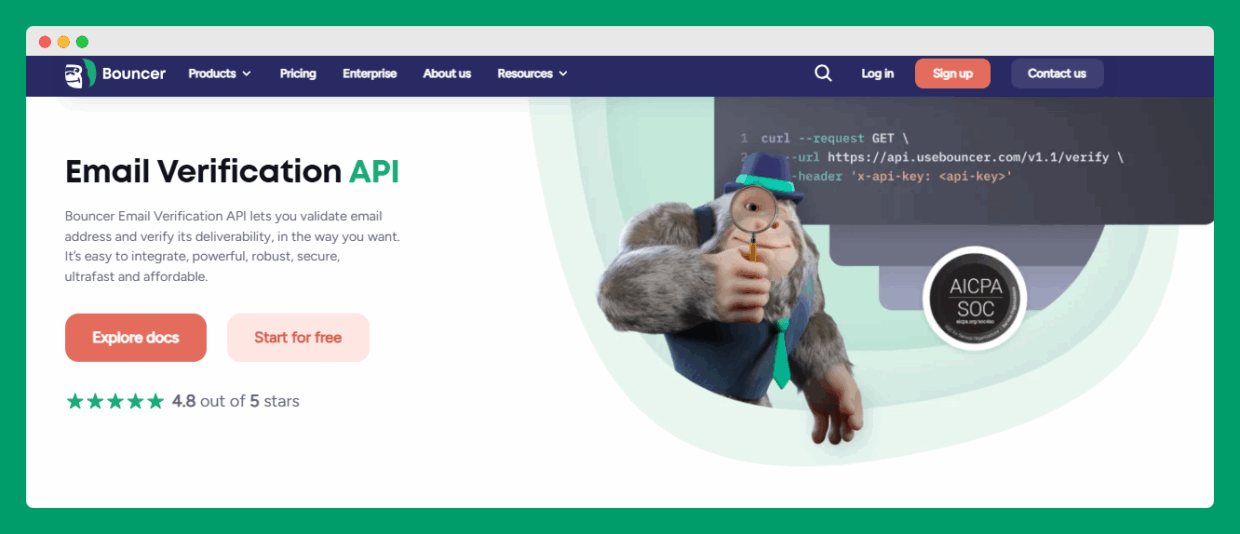

Bouncer:s API för e-postverifiering gör det enkelt att lägga till verifiering i ett befintligt projekt utan att störa det nuvarande flödet.

Välj mellan synkron (omedelbar) eller asynkron (bakgrund) verifiering beroende på dina behov för användarupplevelsen.

Steg 13 – Minska avvisningsfrekvensen och förbättra leveransförmågan

Det enklaste sättet att klara verifieringen smidigt är att verifiera e-postadresser innan du skickar något.

Bouncer hjälper dig:

- Identifiera adresser som kommer att orsaka den hårda studsen

- Håll avsändarens rykte rent med e-posttjänstleverantörer

- Öka ROI för kampanjer genom att bara skicka e-post till riktiga, engagerade användare

Steg 14 – Testa och övervaka ditt flöde

Verifiering är inte ”ställ in och glöm bort”. Testa regelbundet:

- Leveransförmåga för e-post

- Hantering av Tokens utgångsdatum

- Automatisk kontolänkning

- Säkerhetsåtgärder för brute force-försök

Steg 15 – Fortsätt att utveckla din verifieringsprocess

Verifieringsflöden måste anpassas till nya attackmetoder och förändrade förväntningar hos användarna.

Se över din process varje kvartal, särskilt om:

- Du lägger till nya inloggningsmetoder (t.ex. Google-inloggning)

- Du inför mer vitala verksamheter som kräver högre förtroende

- Du upptäcker en ökning av falska konton eller ovanliga verifieringsmönster

Varför länken för e-postverifiering skiljer sig från återställning av lösenord

E-postverifieringslänken har ett annat syfte än att skicka instruktioner för återställning av lösenord.

Medan verifiering av e-postadress bekräftar att den faktiska användaren kontrollerar kontot innan det är fullt aktiverat, är en återställning endast relevant för ett originalkonto som redan finns.

När du genererar verifieringstokens för användarverifiering bygger du en barriär för e-postverifiering – ett steg som, till skillnad från återställning av lösenord, förhindrar angripare från att skapa eller ta över konton i första hand.

På en social medieplattform, till exempel, litar man på att verifierade e-postanvändare automatiskt länkar sina konton mellan olika enheter utan att behöva någon extra bekräftelse. Men det fungerar bara om verifieringen gjordes korrekt från dag ett.

Eftersom de flesta användare klarar verifieringen snabbt är det frestande att lätta på reglerna. Starka flöden är dock utformade för att hindra användare från att kringgå säkerheten, återanvända tokens eller använda någon annans adress för att få åtkomst.

Även om du senare skickar återställningsinstruktioner håller ett väl implementerat verifieringsflöde din plattform säker från falska registreringar och skyddar integriteten hos din användarbas.

Slutsats

Ett korrekt flöde för e-postverifiering – med stöd av token-säkerhet, leveransbarhetsverktyg och formulärskydd i realtid – förhindrar falska konton, skyddar användardata och förbättrar resultatet av din e-postmarknadsföring. Med Bouncer handlar det inte bara om att verifiera, det handlar om att bygga förtroende från första klicket.

Utforska hur Bouncer kan passa in i ditt flöde →.